OPNsense leicht gemacht - VLANs & Netzwerksegmentierung

Übersicht

Im letzten Beitrag ging es um die Installation und Grundkonfiguration von OPNsense. Jetzt schauen wir uns an, wie VLANs genutzt werden können, um eine Netzwerksegmentierung umzusetzen. Diese Trennung von Netzwerken verbessert nicht nur die Übersichtlichkeit, sondern bietet auch einen wichtigen Sicherheitsvorteil: Sie verhindert, dass unsichere oder weniger vertrauenswürdige Geräte direkten Zugriff auf kritische Systeme erhalten.

In diesem Beitrag zeige ich dir, wie du in OPNsense ein VLAN erstellst und konfigurierst, inklusive DHCP-Server für die automatische IP-Vergabe. Außerdem erkläre ich, wie du eine Proxmox-VM mit dem VLAN verbindest, um gezielt über das segmentierte Netzwerk zu kommunizieren. Damit hast du die Grundlage für eine sichere und strukturierte Netzwerktrennung geschaffen. Im nächsten Beitrag geht es dann um die Konfiguration von Firewall-Regeln, um den Datenverkehr präzise zu steuern.

Das Video zum Beitrag findest du hier: https://youtu.be/CO5B7DeSpeE

Was ist ein VLAN?

VLAN steht für Virtual Local Area Network – also ein virtuelles, lokales Netzwerk. Es ermöglicht, innerhalb eines physischen Netzwerks mehrere getrennte logische Netzwerke zu erstellen.

Warum VLANs?

In einem klassischen Netzwerk ohne VLANs befinden sich alle Geräte innerhalb desselben Subnetzes und können uneingeschränkt miteinander kommunizieren. Das bedeutet, dass jedes verbundene Gerät potenziell Zugriff auf alle anderen Geräte im Netzwerk hat – sei es ein Server, ein PC oder ein IoT-Gerät. Das birgt erhebliche Sicherheitsrisiken, da ein kompromittiertes Gerät den gesamten Datenverkehr abhören oder Angriffe auf andere Geräte im gleichen Netz ausführen könnte.

Durch den Einsatz von VLANs wird das Netzwerk in mehrere isolierte Segmente unterteilt. Jedes VLAN agiert wie ein eigenes, unabhängiges Netzwerk, selbst wenn alle Geräte physisch mit demselben Switch oder Router verbunden sind. Dadurch lassen sich kritische Systeme von weniger vertrauenswürdigen Geräten trennen, z. B.:

- Server und Clients in getrennten VLANs, um zu verhindern, dass kompromittierte Endgeräte auf wichtige Serverdaten zugreifen.

- IoT-Geräte in einem eigenen VLAN, damit unsichere Smart-Home- oder Überwachungsgeräte keinen direkten Zugriff auf PCs oder Server haben.

- Gastnetzwerke mit beschränktem Zugriff, sodass Besucher zwar ins Internet können, aber nicht auf interne Unternehmens- oder Heimnetzwerke zugreifen.

Mit VLANs wird also nicht nur die Sicherheit verbessert, sondern auch die Netzwerkverwaltung flexibler, da Regeln genau definieren können, welche Geräte miteinander kommunizieren dürfen. Im nächsten Schritt lassen sich diese Regeln durch Firewall-Regeln weiter verfeinern, um den Datenverkehr noch gezielter zu steuern.

Wie funktionieren VLANs auf der OPNsense?

Auf einem vorhandenen physischen Interface (z. B. LAN) können VLANs eingerichtet werden. Diese VLANs werden durch eine VLAN-ID (z. B. VLAN 1, VLAN 2) gekennzeichnet. Beim Netzwerkverkehr sorgt diese ID dafür, dass OPNsense die Pakete dem richtigen virtuellen Netzwerk zuordnet.

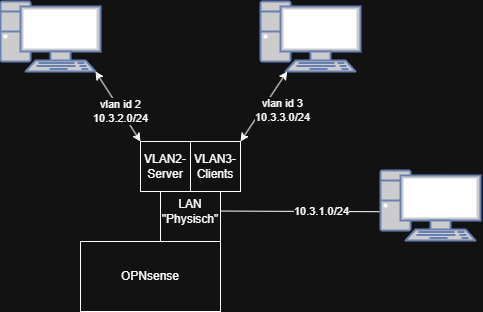

Beispiel mit OPNsense

Stellen wir uns vor, wir haben ein LAN-Interface auf unserer OPNsense-Firewall. Darauf legen wir zwei VLANs an:

- VLAN 2 für unsere Server

- VLAN 3 für Clients

Der Netzwerkverkehr mit der VLAN 2-ID wird dem Server-Netzwerk zugewiesen, während die VLAN 3-Pakete im Clientnetz landen. Pakete ohne VLAN-ID verbleiben im Standard-LAN.

Erstellen von VLANs

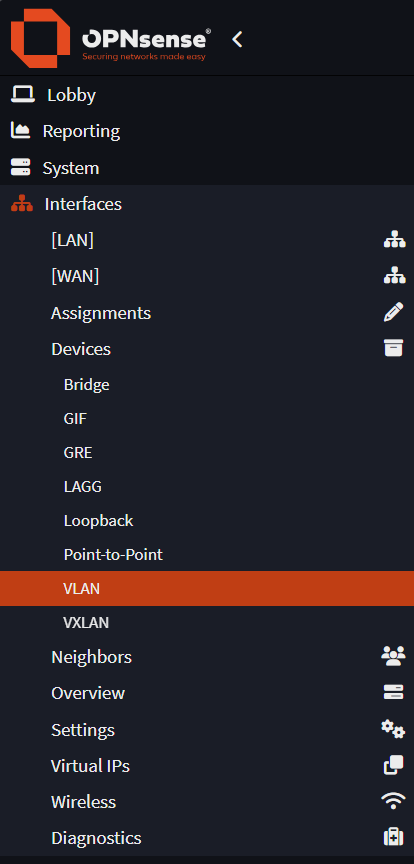

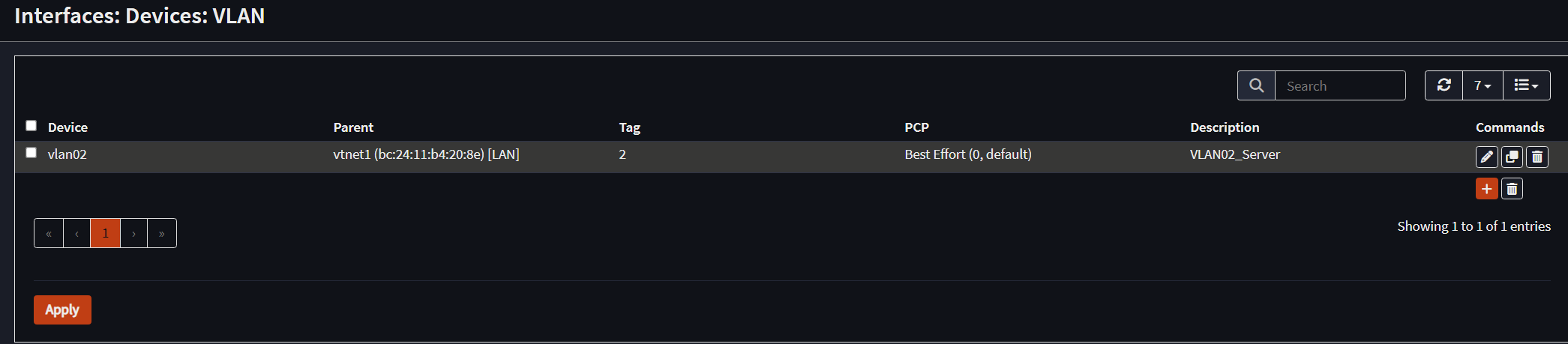

VLANs können wir in der Web-GUI von OPNsense anlegen. Dafür navigieren wir zu dem Reiter Interfaces → Devices → VLAN

Bei den OPNsense Versionen vor 25.01 können VLANs unter Interfaces → Other Types → VLAN erstellt werden.

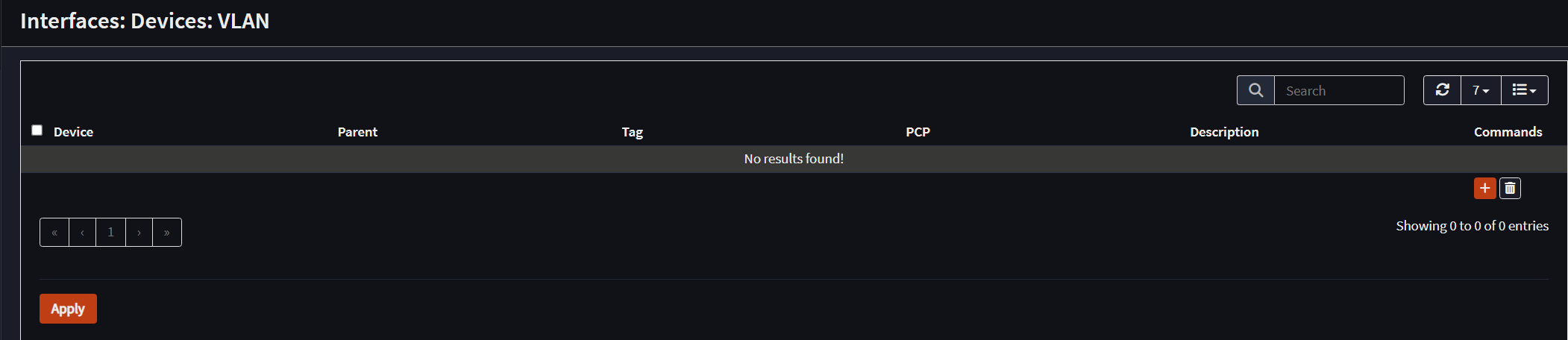

Hier angekommen können wir auf der rechten Seite auf das Plus klicken, um final ein neues VLAN anzulegen.

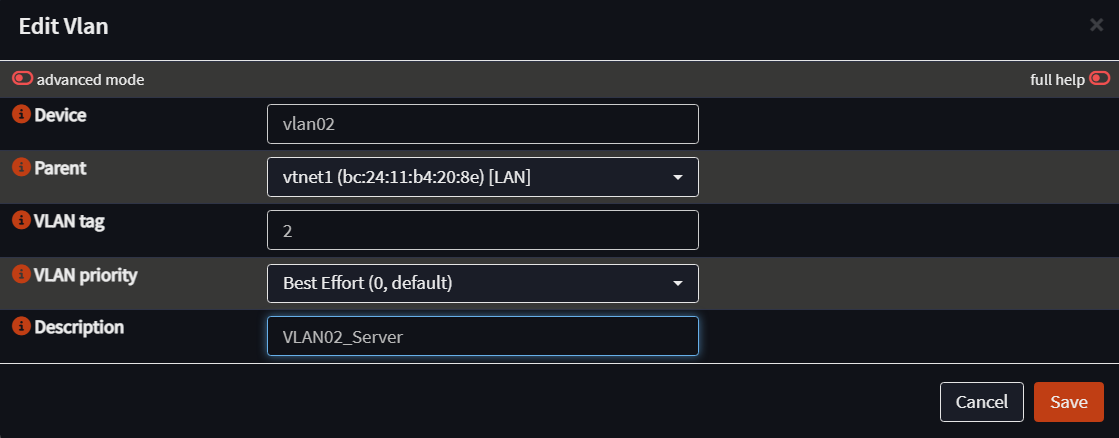

In dem sich öffnenden Menü geben wir alle benötigten Informationen ein. Dabei ist "Device" der Name des VLANs, dieser muss immer mit vlan0… beginnen. Bei Parent wählen wir unser LAN Interface aus. VLAN Tag ist unsere VLAN ID, die wir später in Proxmox und Co. benötigen, und in der Description könnt ihr nochmal einen besser erkennbaren Namen eintragen.

Nach dem Erstellen ist es wichtig, dass wir nochmal unten links auf "Apply" klicken, damit die Veränderungen wirklich final gespeichert werden.

Damit haben wir jetzt schon mal das VLAN erstellt!

Zuweisen eines VLANs

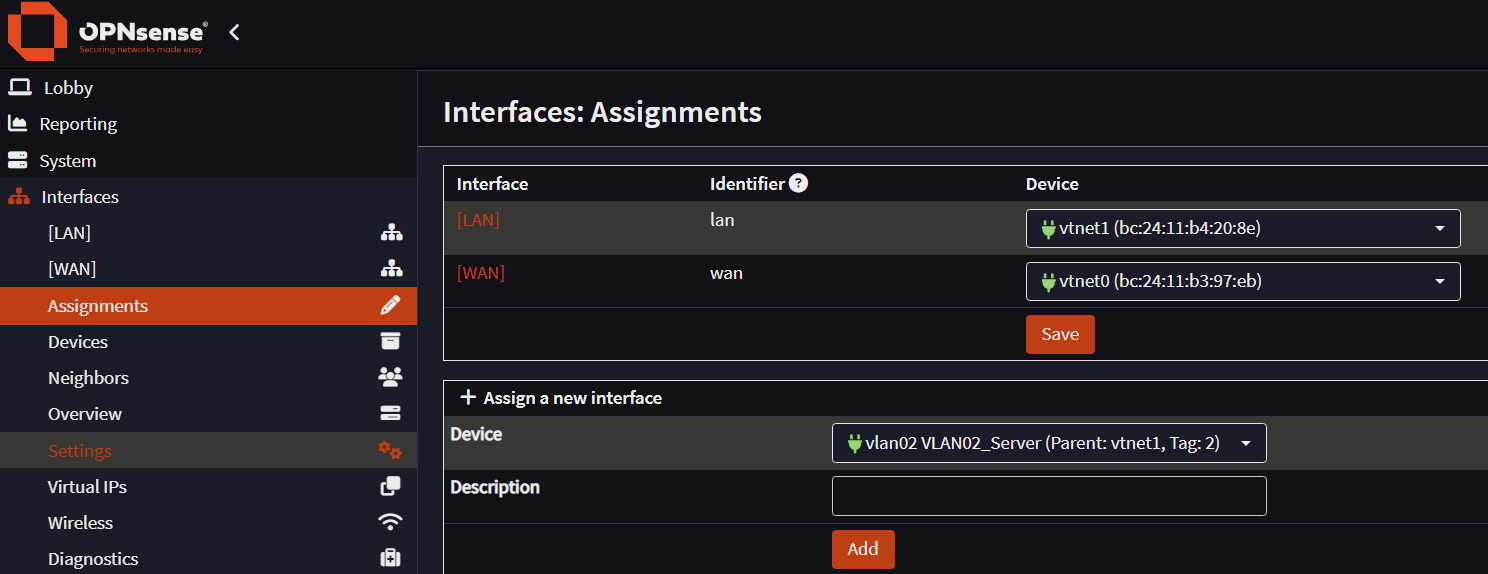

Um das VLAN jetzt auch aktiv nutzen zu können, müssen wir es nochmal final zuweisen und damit quasi "aktivieren".

Dafür navigieren wir in dem Reiter Interfaces nun zu dem Punkt Assignments

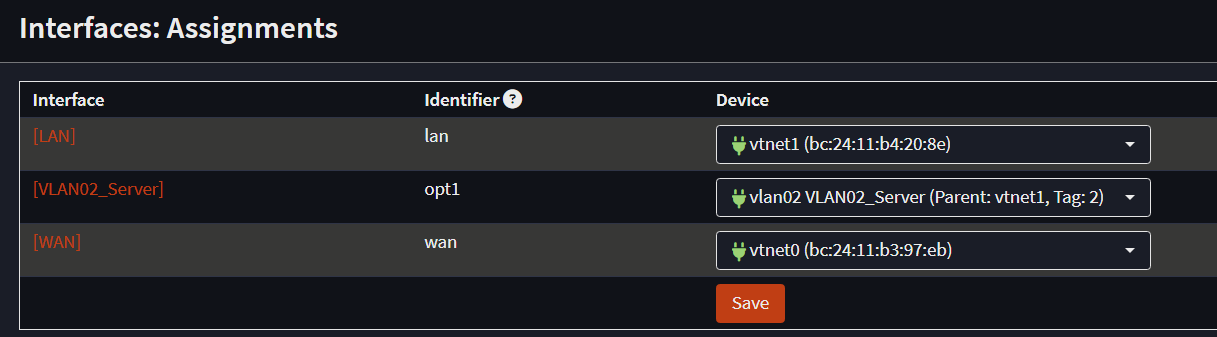

Hier angekommen sehen wir schon unser VLAN unten. Hier können wir in die Description jetzt noch einmal den Namen schreiben, den wir gerne hätten, und auf "Add" klicken. Anschließend ist es wieder wichtig, auch nochmal auf "Save" zu klicken, um die Änderungen final zu speichern.

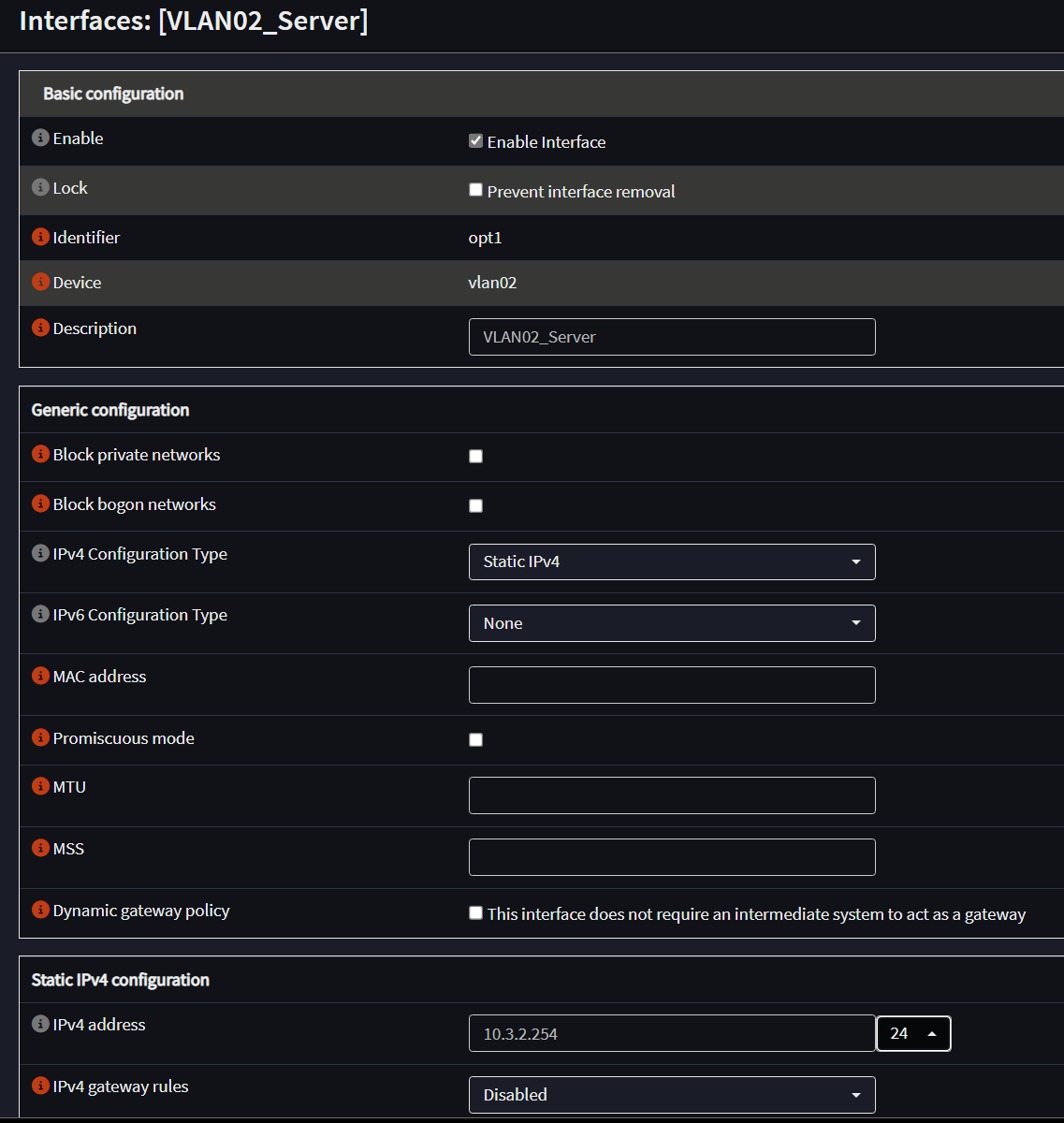

Nachdem das VLAN nun richtig zugewiesen ist, müssen wir das neue Interface noch aktivieren. Dafür gehen wir zu dem Punkt Interfaces → [das-interface]. Hier können wir jetzt den Haken bei Enable Interface setzen und außerdem stellen wir unter IPv4 Configuration Type Static IPv4 ein. Dadurch erhalten wir unten einen weiteren Abschnitt. Hier tragen wir nun die IP-Adresse ein, die unsere OPNsense in dem gewünschten Netzwerk haben soll, und die Größe des Netzes. /24 als Größe erscheint dabei am übersichtlichsten, da wir als Netz dann bspw. 10.3.1.1-10.3.1.254 haben und somit das ganze letzte Oktett das Netz ist.

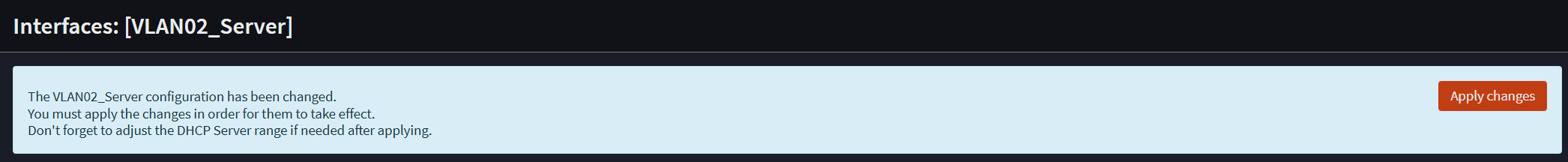

Anschließend klickst du oben nochmals auf Apply Changes

Das Interface ist jetzt aktiv und kann theoretisch genutzt werden.

DHCP

Unser Interface ist einsatzbereit, aber wir wollen es uns natürlich so einfach wie möglich machen. Unsere Server in dem Netz sollen automatisch eine IP-Adresse erhalten. Das können wir mit einem DHCP-Service realisieren, den es glücklicherweise zur OPNsense gleich mit dazu gibt.

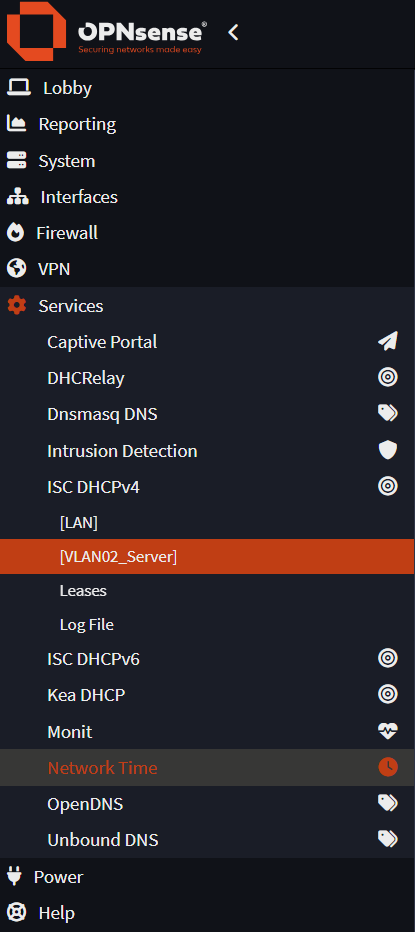

Um diesen Service für unser neues Interface und Netzwerk zu konfigurieren, navigieren wir zu dem Reiter Service → ISC DHCPv4. Dort können wir dann unser erstelltes Interface auswählen.

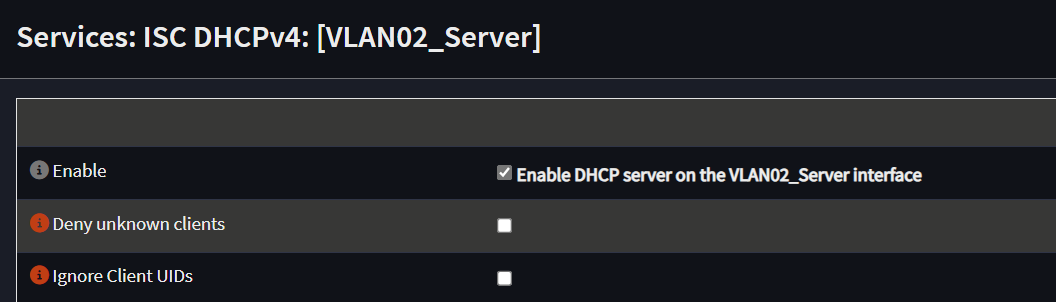

Auf der Konfigurationsseite angekommen, sieht es im ersten Moment überfordernd aus mit vielen Feldern zum Ausfüllen, aber keine Sorge, wir müssen nur einen Bruchteil davon einstellen.

Als erstes natürlich der Haken zum Aktivieren des DHCP-Servers für unser Interface.

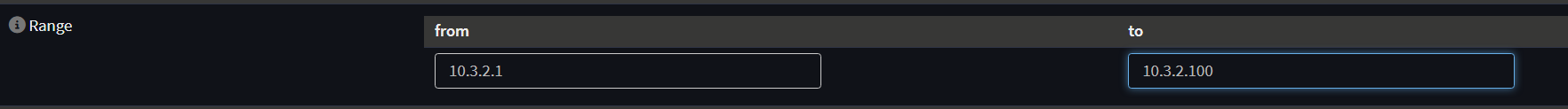

Dann springen wir zum Punkt "Range". Hier geben wir den Bereich aus unserem Netzwerk an, aus dem automatisch IP-Adressen vergeben werden sollen. Ihr könnt hier das ganze Netz angeben oder auch nur einen Bereich, um ggf. einen weiteren Bereich für Statische IPs zu haben.

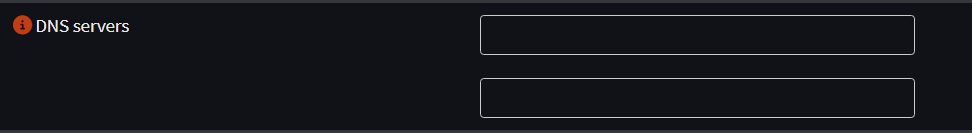

Optional könnt ihr beim Punkt DNS-Server noch einen gewünschten DNS-Server hinterlegen, z. B., wenn ihr einen ADGuard DNS hostet o.ä.

Bedenkt, dass wir hier später eine entsprechende Firewallregel erstellen müssen, damit die Clients den DNS-Server auch erreichen dürfen.

Wenn ihr die Felder leer lasst, wird die Firewall automatisch als DNS-Server genommen.

Und das waren auch schon die wichtigsten Einstellungen für DHCP! Wir können unsere Änderungen nun unten speichern.

Reservierungen

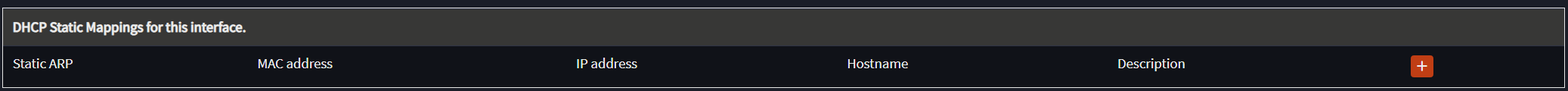

Gerade bei Servern kann es wichtig sein, dass sich nicht einfach die IP-Adresse eines Geräts nach z. B. einem Reboot ändert. Dafür gibt es bei DHCP die Möglichkeit IP-Adressen zu reservieren. Wenn wir im Vorfeld schon ein Gerät wissen, was eine ganz bestimmte IP erhalten soll, können wir das auf der Konfigurationsseite ganz unten hinzufügen.

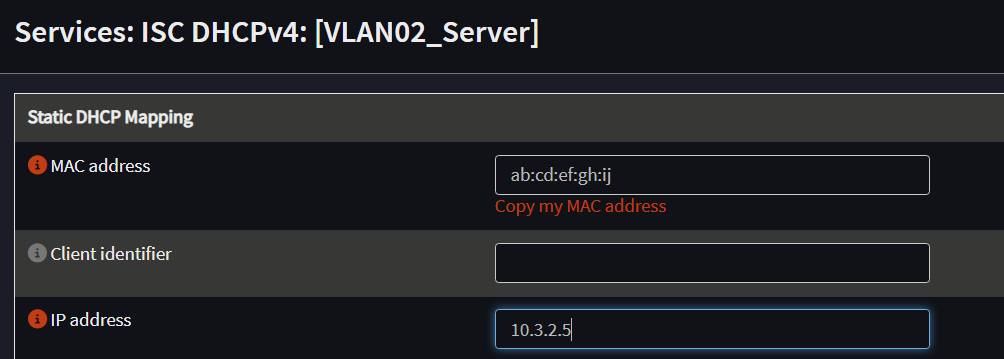

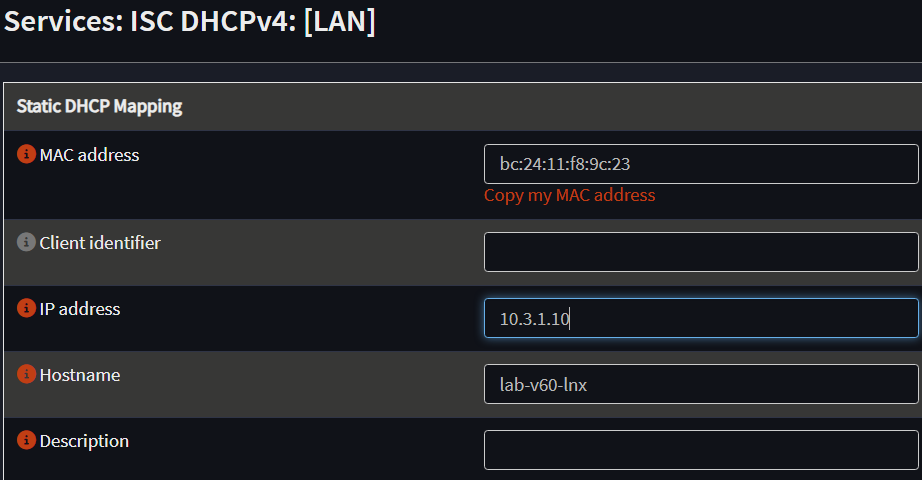

Mit einem Klick auf das Plus öffnet sich ein Menü, in dem wir ein Gerät hinterlegen können. Keine Sorge, ihr müsst auch hier nicht alle Felder ausfüllen, es reicht die MAC-Adresse des Geräts und die IP, die ihr dem Gerät zuweisen wollt. Ggf. könnt ihr auch noch eine Beschreibung hinzufügen.

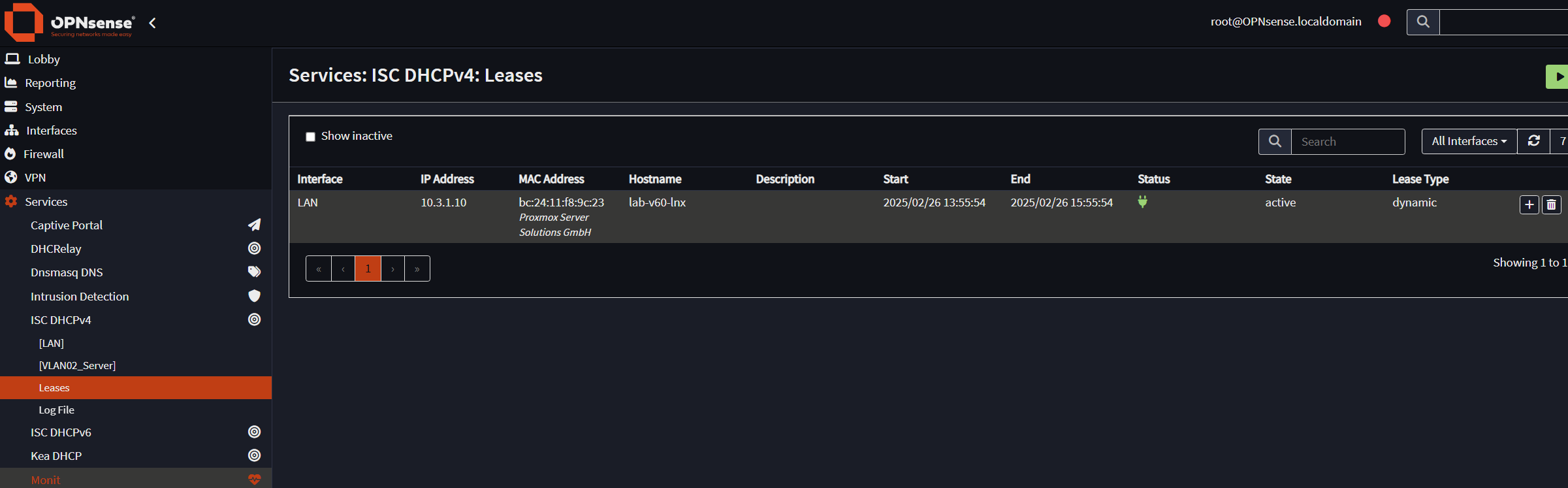

Leases Reservieren

Habt ihr anfangs keine genauen Pläne bzw. ist es nicht so wichtig, welcher Server welche IP bekommt, ihr wollt im Nachhinein aber die IP-Adressen für die Geräte reservieren, können wir das über den Punkt Leases machen.

Hier sehen wir alle Geräte, die eine IP von unserem DHCP-Server erhalten haben, egal ob reserviert oder nicht.

Hierbei sind alle Geräte mit dem Leasetyp dynamic IP-Adressen, die nicht reserviert sind. Diese könnt ihr hier ganz einfach mit einem Klick auf das Plus rechts reservieren. Es öffnet sich das selbe Menü wie eben, allerdings bereits mit ausgefüllter MAC-Adresse und Hostname. Ihr braucht nun nur noch die entsprechende IP, die das Gerät gerade hat oder die ihr dem Gerät geben wollt, eintragen und den Eintrag speichern.

Geräten VLANs zuweisen

Unser erstes VLAN ist jetzt komplett einsatzbereit, und wir können anfangen, unseren Servern das VLAN zuzuweisen. Hier gibt es zwei Varianten, je nachdem, ob es sich um VMs in Proxmox handelt oder physische Geräte.

Physische Geräte

Bei physischen Geräten mit richtigem Netzwerkport ist es sinnvoll, einen managebaren Switch zu nutzen. Der Switch gibt uns die Möglichkeit, die verschiedenen Switchports mit den entsprechenden VLAN-Tags zu versehen, je nachdem, welches Gerät an welchem Port hängt.

Proxmox

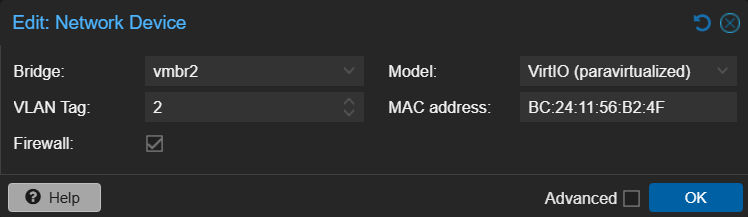

Für VMs in Proxmox haben wir im ersten Video bereits einen Netzwerkadapter erstellt, bei dem wir den Haken VLAN Aware gesetzt haben. Das bedeutet, wir können nun einer beliebigen VM einfach als Netzwerkkarte diesen Adapter geben und tragen im Feld VLAN die gewünschte ID ein.

Und das ist auch schon alles. Wenn wir die VM jetzt booten, erhalten wir von dem DHCP-Server eine IP-Adresse in dem eingerichteten Bereich.

Fazit

In diesem Beitrag haben wir uns intensiv mit VLANs in OPNsense beschäftigt. Zunächst haben wir das Konzept von VLANs erklärt und deren Nutzen für die Netzwerktrennung verdeutlicht. Anschließend haben wir ein VLAN in OPNsense erstellt, eingerichtet und mit einem DHCP-Server versehen, um die automatische IP-Vergabe zu ermöglichen. Schließlich haben wir gelernt, wie wir das erstellte VLAN einer Proxmox-VM zuweisen können, sodass diese über das VLAN-Netzwerk kommunizieren kann.

Im nächsten Beitrag widmen wir uns dem Thema Firewall-Regeln, um gezielt festzulegen, welche Geräte und Netze miteinander kommunizieren dürfen – und wie wir die Sicherheit unseres Netzwerks weiter optimieren können.